大型連休前に確認したいWordPressセキュリティ設定7項目【初心者向け】

大型連休前に、WordPressの基本設定を一度見直しておきたいと思っている方向けに、今回から6記事にわたって基礎編をお届けします。

普段AIクローラーの実測データを中心に書いていますが、「基本設定が整っていないとAIに読まれる以前の問題になる」という声をいただくことがあります。大型連休はサイト確認の頻度が下がりやすく、異常が起きても気づくまで時間が空きやすい時期でもあります。

連休前の5分で確認できる7項目を整理します。

この記事でわかること|📖 約9分

- 大型連休前にWordPressのセキュリティ確認が重要になる理由

- 初心者でも確認できる、連休前に見直したい7つの設定項目

- 無料プラグインを使った基本的なバックアップと防御の設定方法

- xmlrpc.php や管理者名など、見落としやすい設定ポイント

なぜ大型連休前にセキュリティを確認するのか

冒頭で紹介した2つのbotは、特定のサイトを狙ったものではありません。WordPressで作られたサイト全体を自動でスキャンし、ログインURLやxmlrpc.phpといった「初期設定のままになっていそうな場所」に、機械的にアクセスを試みているものです。

攻撃bot側に曜日や祝日の概念はありません。24時間365日、自動で動き続けます。一方で、ブログ運営者は連休中に管理画面を確認しない日が続くことがあります。不正ログインや改ざんが起きても、気づくのが数日後になりやすいのが大型連休中の怖さです。

:contentReference[oaicite:1]{index=1} は国内でも非常に多くのサイトで使われているCMSです。そのぶん攻撃側にとっても効率よく狙いやすく、初期設定のまま放置されたサイトは特にリスクが高くなります。

対策の難易度は高くありません。プラグインを数本入れて基本設定を見直すだけでも、大半のリスクは下げられます。連休前の今、7項目を順番に確認していきましょう。

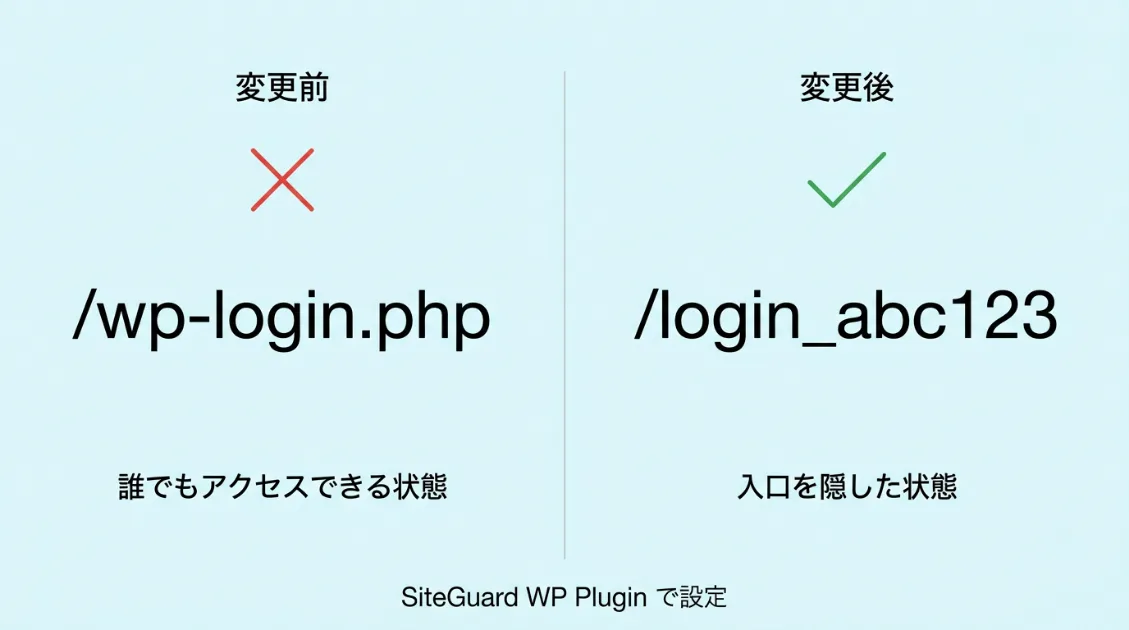

項目1:ログインURLを変更する(SiteGuard WP Plugin)

WordPressのログイン画面は、初期状態では https://ドメイン名/wp-login.php という決まったURLになっています。ドメイン名がわかれば、誰でもログイン画面までは表示できます。そのため、botが自動でパスワードを総当たりする※「ブルートフォース攻撃」の入口になりやすい場所です。

※ブルートフォース攻撃とは:パスワードを総当たりで何万回も試し続ける自動攻撃のことです。

対策はシンプルです。:contentReference[oaicite:0]{index=0} を使ってログインURLを変更します。既定のURLだけを狙う自動アクセスの多くを減らせるため、最初に設定しておきたい基本対策のひとつです。

SiteGuard WP Pluginの導入手順

- WordPress管理画面の左メニュー「プラグイン」→「新規追加」を開く

- 検索欄に「SiteGuard」と入力し、「SiteGuard WP Plugin」をインストール・有効化する

- 左メニューに追加された「SiteGuard」を開き、「ログインページ変更」を選択する

- 「ログインページ変更を有効にする」にチェックを入れ、任意の文字列を設定して保存する

設定後のログインURLは https://ドメイン名/(設定した文字列) に変わります。新しいURLは必ずブックマークやメモに保存しておきましょう。忘れると自分でも管理画面に入れなくなるため注意が必要です。

:contentReference[oaicite:1]{index=1} には、ログイン試行回数の制限や画像認証など、ほかにも便利な防御機能があります。次の項目でも引き続き使うので、このまま管理画面を開いたまま進めましょう。

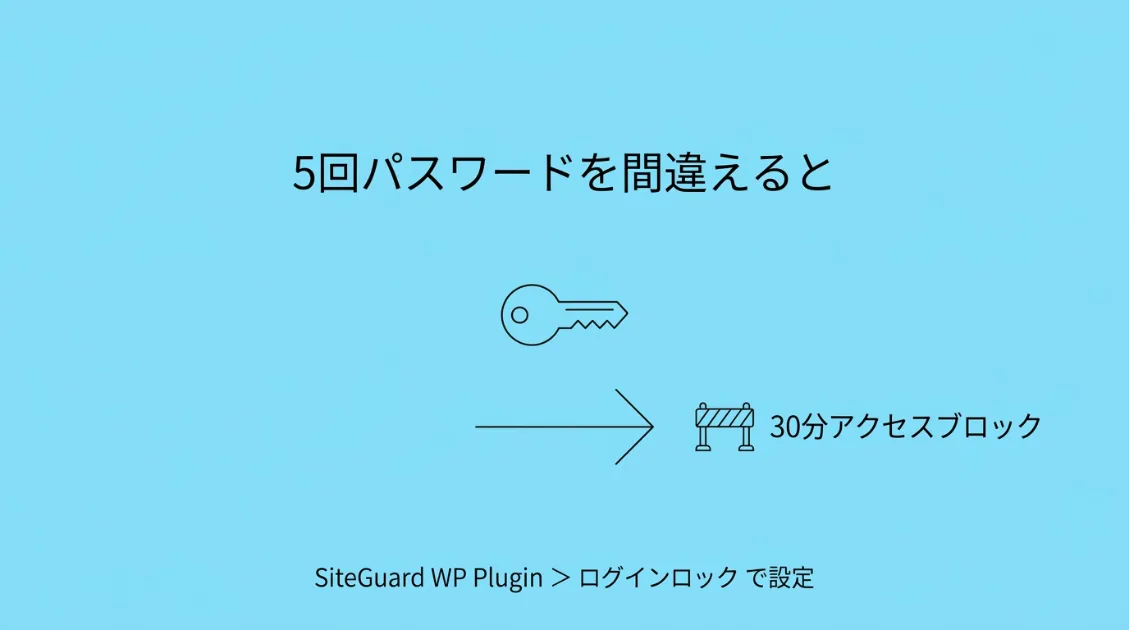

項目2:ログイン試行回数を制限する

ログインURLを変更しても、新しいURLが何らかの形で知られてしまう可能性はあります。そこで次に設定したいのが「ログイン試行回数の制限」です。

試行回数に制限がない状態では、botが自動で何千回・何万回とパスワードを試し続けることができます。一定回数の失敗でアクセスを一時停止する設定にしておけば、不正ログインの成功率を大きく下げられます。

SiteGuardで設定する手順

- 左メニューの「SiteGuard」→「ログインロック」を開く

- 「ログインロックを有効にする」にチェックを入れる

- 失敗回数と期間を設定する(初期値のままでも十分です)

- 「変更を保存」をクリックする

初期設定は「5回失敗で30分ロック」です。一般的なブログ運営であれば、この設定のままで問題ありません。もし自分でロックされた場合も、時間が経てば自動で解除されます。

:contentReference[oaicite:0]{index=0} の基本設定として、ここまでの「ログインURL変更」と「ログインロック」はセットで入れておくのがおすすめです。

項目3:WP本体・プラグイン・テーマを最新の状態にする

:contentReference[oaicite:0]{index=0} の本体・プラグイン・テーマには、定期的にアップデートが配信されます。アップデートにはセキュリティ修正が含まれることも多く、古いバージョンを放置するほど攻撃リスクは高まります。

攻撃botは、古いバージョンに残っている既知の脆弱性を自動で探しています。脆弱性が公開された直後からスキャン対象になるケースも珍しくありません。大型連休前に確認しておきたい重要なポイントです。

確認・更新の手順

- WordPress管理画面の左メニュー「ダッシュボード」→「更新」を開く

- WordPress本体・プラグイン・テーマに更新がないか確認する

- 更新がある場合は順番に適用する

更新前にバックアップを取っておくと安心です。バックアップの方法は項目5で紹介します。不安な場合は、先にバックアップ設定を済ませてから更新しても問題ありません。

「更新したらサイトが崩れそうで不安」という場合は、プラグインを1本ずつ更新し、その都度サイト表示を確認する方法が安全です。一括更新より原因を切り分けやすく、トラブル時の対応もしやすくなります。

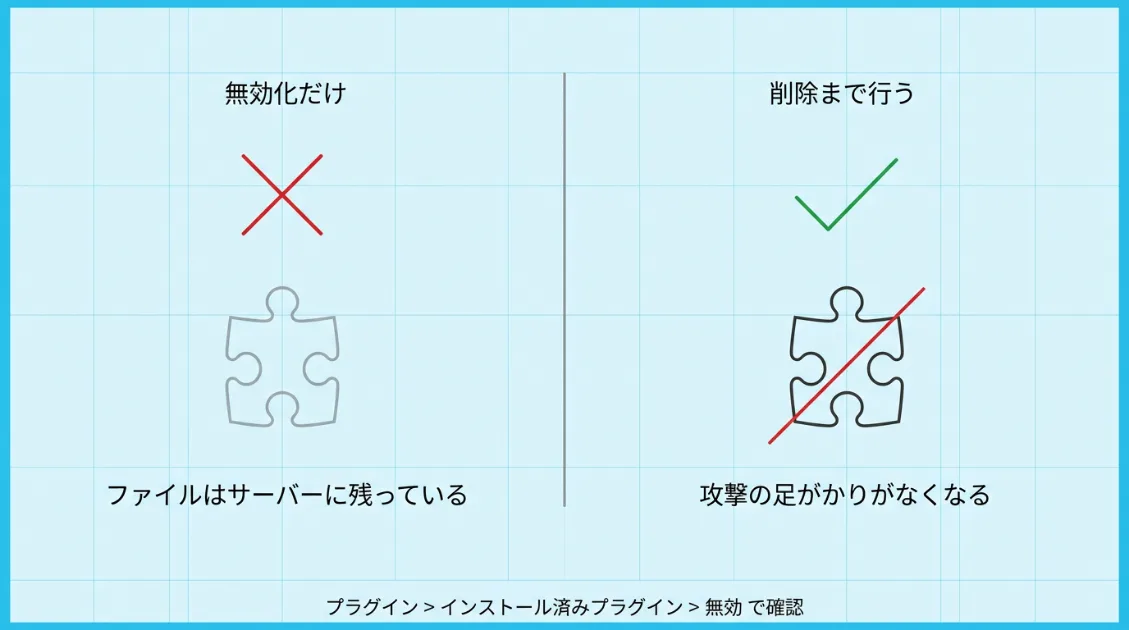

項目4:使っていないプラグインを削除する

「無効化しているから大丈夫」と思っていませんか。無効化しただけでは、プラグインのファイルはサーバー上に残ったままです。ファイルが残っていると、既知の脆弱性を狙う自動スキャンの対象になる可能性があります。

使っていないプラグインは、無効化で止めるだけでなく「削除」まで行うことが基本です。

削除の手順

- 左メニュー「プラグイン」→「インストール済みプラグイン」を開く

- 「無効」のフィルターをクリックして、停止中のプラグインだけを表示する

- 今後使う予定のないプラグインは「削除」をクリックして完全に削除する

迷ったときは「直近3ヶ月以内に使ったか」を目安にすると整理しやすくなります。また、長期間更新されていないプラグインは開発が止まっている可能性もあるため、代替手段がないか確認してみましょう。

削除前に「何のために入れていたプラグインか」を軽くメモしておくと安心です。なお、キャッシュ系やバックアップ系のプラグインは設定情報が消えることもあるため、内容を確認してから削除しましょう。

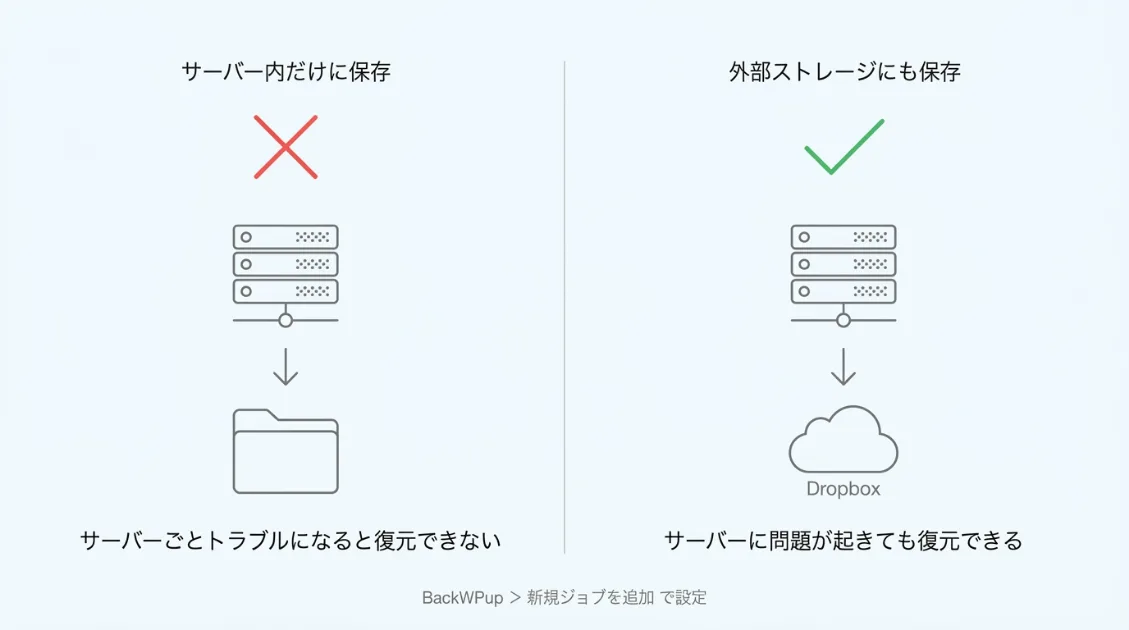

項目5:バックアップを設定する(BackWPup)

セキュリティ対策をしていても、100%防げるとは限りません。万が一サイトが改ざんされたり、更新トラブルで表示が崩れたりしたとき、バックアップがあれば元の状態へ戻しやすくなります。バックアップがないと、復旧作業に大きな時間がかかります。

大型連休中は管理画面を確認しない日が続くこともあります。異常に気づくまで時間が空くことを考えると、事前のバックアップ設定は安心材料になります。

BackWPupの導入と設定手順

- 左メニュー「プラグイン」→「新規追加」で「BackWPup」を検索し、:contentReference[oaicite:1]{index=1} をインストール・有効化する

- 初期設定ウィザード、またはバックアップ設定画面を開く

- 保存先(サーバー内保存/外部ストレージ)を選ぶ

- スケジュールを「毎日」または「週1回」に設定する

- 設定を保存して完了

おすすめはDropboxや:contentReference[oaicite:2]{index=2} などの外部ストレージです。サーバー自体に障害が起きても、別の場所にバックアップが残っていれば復元しやすくなります。

設定後は「今すぐ実行」で正常にバックアップが作成されるか、一度確認しておきましょう。設定だけで終わらず、動作確認まで済ませておくと安心です。

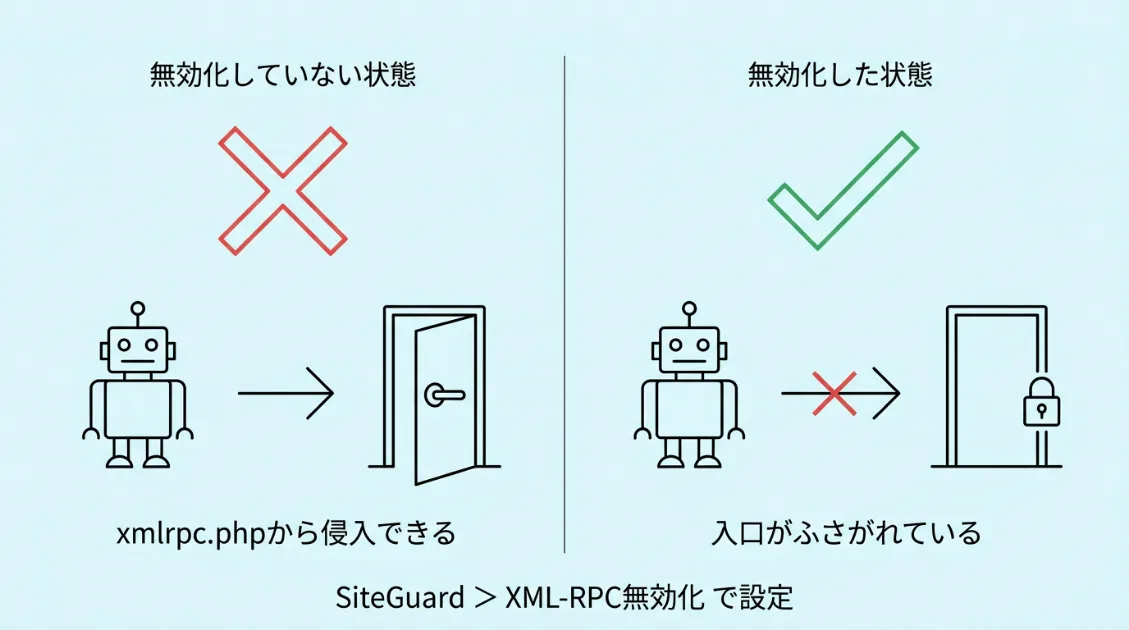

項目6:xmlrpc.phpを無効化する

xmlrpc.php は、WordPressに外部からアクセスするための仕組みです。以前はスマートフォンアプリや外部ツールから記事投稿や管理操作を行う用途で使われていましたが、現在は使っていないサイトも多くあります。

※xmlrpc.phpとは:WordPressに外部からアクセスするための古い仕組みです。現在はほとんどのサイトで使う機会がありません。

問題は、xmlrpc.php が有効なままだと攻撃botの標的になりやすいことです。通常のログイン画面とは別に、1回の通信で複数の認証試行をまとめて送れる仕組みがあり、不正ログインの入口として悪用されるケースがあります。

自分のサイトで有効かどうかは、ブラウザで https://ドメイン名/xmlrpc.php にアクセスすると確認できます。「XML-RPC server accepts POST requests only.」と表示された場合は有効な状態です。

SiteGuardで無効化する手順

- 左メニューの「SiteGuard」→「XML-RPC無効化」を開く

- 「XML-RPC無効化を有効にする」にチェックを入れる

- 「変更を保存」をクリックして完了

:contentReference[oaicite:0]{index=0} など、一部のプラグインは xmlrpc.php を利用する場合があります。利用中の場合は影響が出る可能性があるため、設定前に確認しましょう。使っていない場合は、無効化しておく方が安全です。

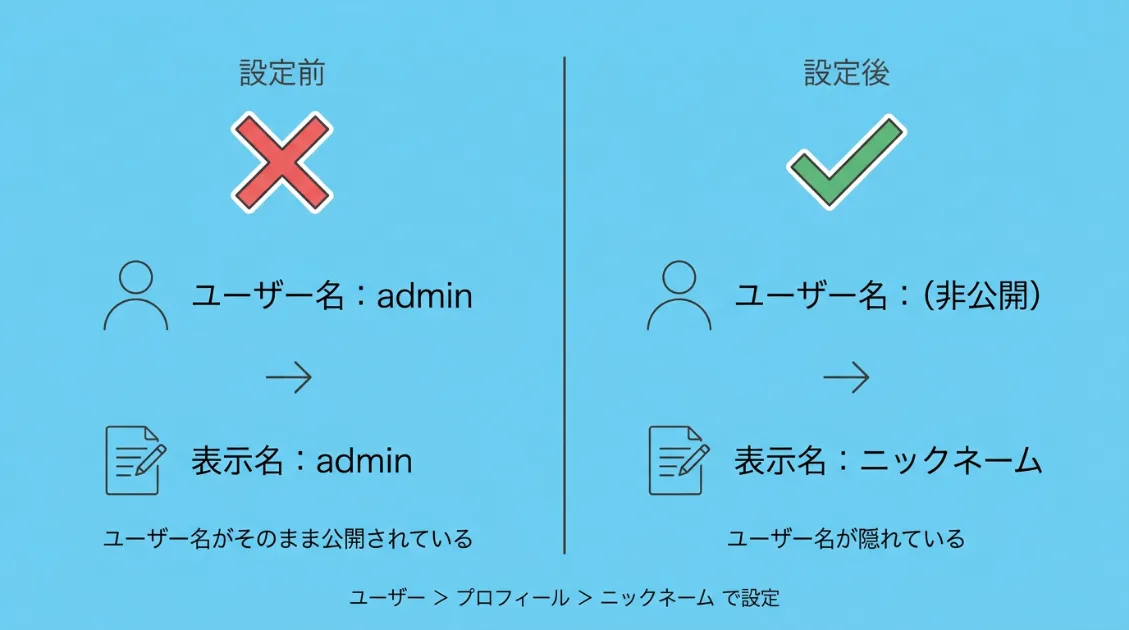

項目7:管理者ユーザー名を「admin」にしない

WordPressのログインには「ユーザー名」と「パスワード」の2つが必要です。パスワードを複雑にしていても、ユーザー名が推測しやすいままだと防御力は下がります。

攻撃botは「admin」のような定番ユーザー名から順番にログインを試みます。ユーザー名が当たってしまうと、あとはパスワードの試行に集中できる状態になります。推測しにくいユーザー名に変更するだけでも、防御力は大きく上がります。

もう1つ注意したいのが「ブログ上の表示名」です。WordPressの初期設定では、記事の著者名にユーザー情報が表示されることがあります。サイトによっては /author/ユーザー名/ のURLから推測されるケースもあるため、ログイン用のユーザー名を表に出さない設定が大切です。

表示名(ニックネーム)を変更する手順

- 左メニュー「ユーザー」→「プロフィール」を開く

- 「ニックネーム」欄に任意の名前を入力する

- 「ブログ上の表示名」のプルダウンから設定したニックネームを選ぶ

- 「プロフィールを更新」をクリックして完了

ユーザー名そのものは管理画面から変更できません。もし管理者ユーザー名が「admin」の場合は、新しい管理者アカウントを作成し、古いアカウントを削除する方法が確実です。

ニックネームの変更だけなら1分ほどで完了します。見落としやすい設定なので、この機会に一度確認しておきましょう。

7項目のチェックリスト一覧

ここまで紹介した7項目を一覧にまとめました。大型連休前に、上から順番に確認してみてください。

| 項目 | 対応方法 | 難易度 |

|---|---|---|

| 1. ログインURLの変更 | SiteGuard WP Plugin | ★☆☆ |

| 2. ログイン試行回数の制限 | SiteGuard WP Plugin | ★☆☆ |

| 3. WP本体・プラグイン・テーマの更新 | 管理画面の「更新」から実行 | ★☆☆ |

| 4. 使っていないプラグインの削除 | 管理画面の「プラグイン」から削除 | ★☆☆ |

| 5. バックアップ設定 | BackWPup | ★★☆ |

| 6. xmlrpc.phpの無効化 | SiteGuard WP Plugin | ★☆☆ |

| 7. 管理者ユーザー名の見直し | 新しい管理者ユーザーを作成し旧adminを削除 | ★★☆ |

まとめ

大型連休中、ブログの管理者がログインしない日が続いても、自動アクセスは止まりません。サイトの規模に関係なく、初期設定のまま放置されたWordPressは常にスキャン対象になります。

今回紹介した7項目は、どれも今日から対応できる基本設定です。特に :contentReference[oaicite:0]{index=0} を導入すると、ログインURL変更・ログインロック・xmlrpc.php無効化までまとめて設定できます。まずはここから始めるだけでも、防御力は大きく変わります。

セキュリティ設定は一度で終わりではなく、更新確認とバックアップ確認を続けることが大切です。大型連休前のこのタイミングで、一度見直しておきましょう。

botのアクセス元や挙動を詳しく見たい方は、こちらの記事も参考になります。

あなたのサイトは、

AIに見えていますか?

URLを入力するだけで30秒。8項目を自動診断し、優先度別の改善プランを提示します。完全無料・登録不要。